看上去从主机到网络,我们已经根据风险评估的结果实施了全面的防御准备,看上去固若金汤,可是事实上果真如此吗?事实上网络安全威胁从未消失或减缓,反而变本加厉,而“安全”也成为了互联网的热搜词汇,甚至国家层面都成立了“中共中央网络安全和信息化领导小组”,因此可见网络安全形式之严峻。

一个典型的深度防御模型如图7,其中:

后入侵阶段:创建后门与安装rootkit以便于长期控制目标;以目标为基础,探测周围网络,贡献其它目标主机(感染),寻找有价值目标(APT);

远程入侵攻击(R2L):登录密码暴力破解/字典攻击、缓冲区溢出、SQL注入、社工;

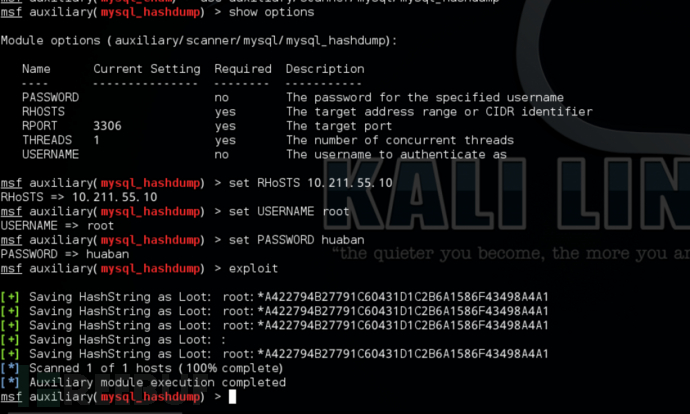

上图中是Kali系统上的一次攻击应用。随着这些高级工具的出现,原本复杂攻击要求的高技术门槛越来越低,呈现了反向增长的奇怪曲线,如图6:

总攻阶段:秘密传输目标网络的机密信息或崩溃目标网络系统,取决于攻击者的动机、目标以及技术能力和目标的安全防御水平;

后门:隐秘登录端口,rootkit(隐藏后门等恶意程序,暗中收集数据)

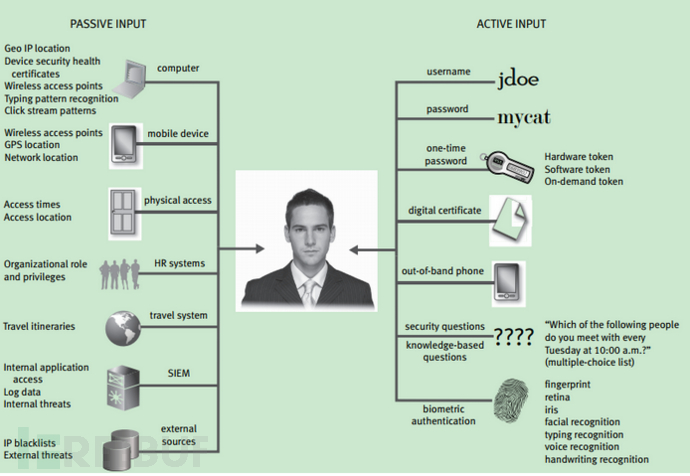

按照能动性可以分为被动检测与主动检测两类。顾名思义,被动检测就是传统的IDS,检测到内部威胁即报警,但是不采取安全措施,等待人为命令;主动检测类似于IPS,检测到内部威胁可以自动断开内部攻击者连接,剥夺其访问权等。

上图反映了历史攻击复杂度与攻击者技术要求的变化曲线,可以看出攻击演变趋势上,攻击成本日益低廉,技术门槛越来越低;与此同时攻击工具日趋复杂,攻击复杂度越来越高,攻击越来越难以防范。而不断进化的攻击也使得防御系统效果越来越差,单单BYOD的引入,就使得自用设备打破了原始的安全边界防御,更何况大数据时代便捷多元的信息通信设备与方法,传统安全防御技术基本形同虚设。

社工:攻击机构中脆弱的“人性”因素(欺诈攻击)

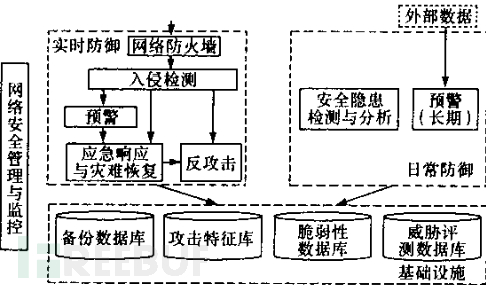

日常防御模块由脆弱性检测模块进行系统自检,而预警子系统要综合已有所有安全信息,对未知攻击进行初步的预测。基础设施主要有多种数据库组成,分别对两类防御提供平台支持。

仅从定义来看网络安全定义吧,不免有些抽象,一般来说我们可以使用CIA来具体描述网络安全内涵(目标):

设计缺陷:竞争条件漏洞(race condition vulnerability)、缓冲区溢出等; 竞争漏洞:如root程序的核查文件(access)与修改文件(write)间具有时间间隔,导致攻击者改变了文件符号链接,将符号链接到密码文件上;

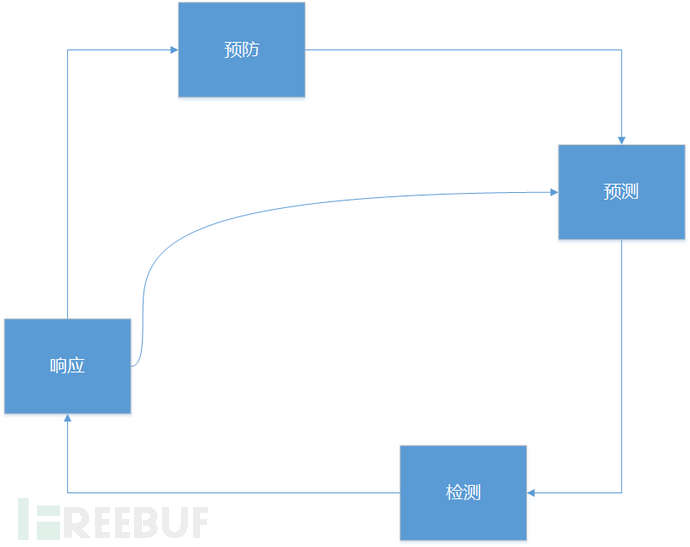

上图中涉及到网络安全四个关键机制,其中预防是安全的起始,通过风险评估与控制形成初级安全防御;当预防措施失效时,检测机制将发现存在的攻击行为,报警后由响应机制进行中断服务、断开连接等具体安全措施。最初的网络安全框架中只有上述三类,随着攻击特征的研究逐渐增多,预测攻击行为的可能性增大,因此预测机制专用于预测高风险用户与高风险节点,响应的攻击分析后可以作为新知识提供给预测模块,实现预测的智能升级。预防、预测、检测与相应构成了网络安全的主干(整体框架),而百花争艳的安全技术则像是点缀其上的美艳花朵。

内部威胁中的大数据安全分析尚未形成统一的理论,仍处于“摸着石头过河”阶段。

攻击工具包括木马类的Danger\AIMSpy\NetSpy等;拒绝服务攻击类的Targa、HOIC\LOIC等;网络包伪造类:Packeth\Packet Excalibur\Libnet等;应用层类:Code Red Worm\Nimda Worm\AppDDoS\Botnet等;用户攻击类:Ntfsdos\Yaga\Metasploit等。

最近几年发生的安全事件也验证了当前安全防御脆弱无力的事实,如2010年发生的震惊全球的“极光攻击”与“震网”两个典型APT攻击,其影响损失不言而喻,但是伊朗核电站所受影响已无法简单用经济损失来衡量;2014年韩国银行客户金融数据失窃,童年JP摩根银行客户账户失窃,内部人信息窃取、欺诈已经成为了企业面临的首要威胁。具体可参加下图:

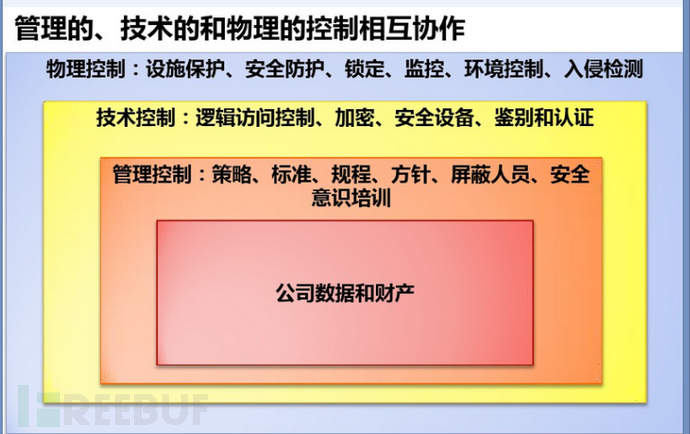

一般来说风险管理可以分为三个层次:管理控制,主要是策略方针,如密码安全策略(复杂性与长度要求),支付卡行业数据安全标准(PCIDSS)等;技术控制:逻辑访问控制(基于角色的访问控制策略)、加密协议等;物理控制:门禁、设施保护、安全视频监控等。

值得一提的是Metasploit,现在已经更新为Kali系统,其上融合了现有的全套安全工具,从网络扫描、DNS解析,到SQL注入、邮件伪造、POC利用等,已经成为了事实上渗透测试的标准平台。

攻击者日益精进除去防御者自身因素之外,攻击者日益精进,从而威胁越来越高级、复杂也是一个重要原因。我们先来看看常见的攻击分类:

系统设置缺陷(防火墙使用默认密码或开放默认端口)

5.关联多类异常,检测内部信息窃取攻击;

至于最终大数据时代是好是坏,我想仅仅作为看客是远远没有发言权的,最终的评判还需要仰仗各位看官的共同努力,改进已有安全防御机制,提高网络安全防御效果,使得人人都可以享有一个安全、便捷的网络世界。

正当人们为现有安全防御无力痛心的时候,大数据技术却蓬勃发展,一系列核心技术与平台架构均日趋成熟,甚至出现了成熟的市场实例(如Amazon的大数据分析平台)。与此同时,安全日志的重要性逐渐得到大家的重视,2010年一份报告显示86%的安全事件可以回溯到安全日志,而安全日志数据量巨大,导致实际无法有效利用。

窃听:窃听网络机密数据传输、监控硬件设备电磁信号(如测信道攻击)

完整性(Integrity):数据不被非法修改;

4.采用机器学习建立分类器,多人、多终端家呢异常;

一般来说,企业的信息系统中一般都会存在以下漏洞:

6、小结 免责声明:凡本网注明 “来源:XXX(非中国房产新闻网)” 的作品,均转载自其它媒体,转载目的在于传递更多信息,并不代表本网赞同其观点和对其真实性负责。